(1)_1731142559.png)

درآمد باگ بانتی بهعنوان یک شغل

درآمد باگ بانتی چگونه است؟ آیا میشود روی آن حساب کرد؟ آیا باگ بانتی میتواند بهعنوان یک شغل تماموقت برای متخصصین حوزهی امنیت سایبری، محسوب شود؟ شکار آسیب پذیری و هک قانونمند، میتواند درآمدی کافی برای افراد فراهم کند؟ برای پاسخ به این سوال، یکی از راهها این است که سراغ آمار و ارقام مرتبط را بگیریم. راه دیگر این است که به سراغ برخی از افرادی که در این حوزه مشغول به کار هستند، برویم، نظرشان را جویا شویم و از تجربیاتشان بشنویم. در این بلاگپست به هردو روش خواهیم پرداخت.

آنچه در این بلاگپست خواهید خواند:

آمار چه میگوید؟

در این بلاگپست به ارائهی چندین دادهی آماری، در خصوص درآمد شکارچیان آسیبپذیری در پلتفرم باگ بانتی راورو خواهیم پرداخت.

داخل پرانتز: دادهها و آمار ذکرشده در این بلاگپست، مربوط به شکارچیان آسیب پذیری فعال در پلتفرم باگ بانتی راورو ست. این آمار مربوط به زمان انتشار این بلاگپست (1402/08/19) هستند.

افراد چه میگویند؟

بخشی از این این بلاگپست شامل تجمیع و برداشتی هدفمند از محتوای گپوگفتهایی با برخی شکارچیان آسیب پذیری، هکرهای کلاه سفید و متخصصین امنیتی ست که قبلا در بلاگ راورو منتشر کردهایم. در گپوگفتهای قبلی پرسشهای مشترک و مشابهی را از افراد متفاوت پرسیده بودیم و هر یک از افراد از دیدگاه خود، پاسخهایی به این سوالها دادهاند. حالا قرار است که سوالهای مشترک را از دل گپوگفتهای گذشته بیرون بکشیم وپاسخهای متفاوت افراد به آنها را در کنار هم قرار دهیم. اینطور فکر میکنیم که این جمعبندی پاسخهایی به یک پرسش داده شده، میتواند ارزشمند، دارای پیامی جدید و نمودی از تنوع دیدگاهها در خرد جمعی باشد.

در این بلاگپست گفتههایی از مهدی مرادلو، آرمان محمدتاش، محمدحسین آشفتهیزدی و برنا نعمتزاده را خواهید خواند که راجع به جوانب نگاه درآمدی به باگ بانتی، گفتهاند.

داخل پرانتز: ترتیب ارائهی پاسخهای افراد در متن، مطابق با ترتیب گپوگفتهای منتشرشده با آنها در بلاگ راوروست.

آمار چه میگوید؟

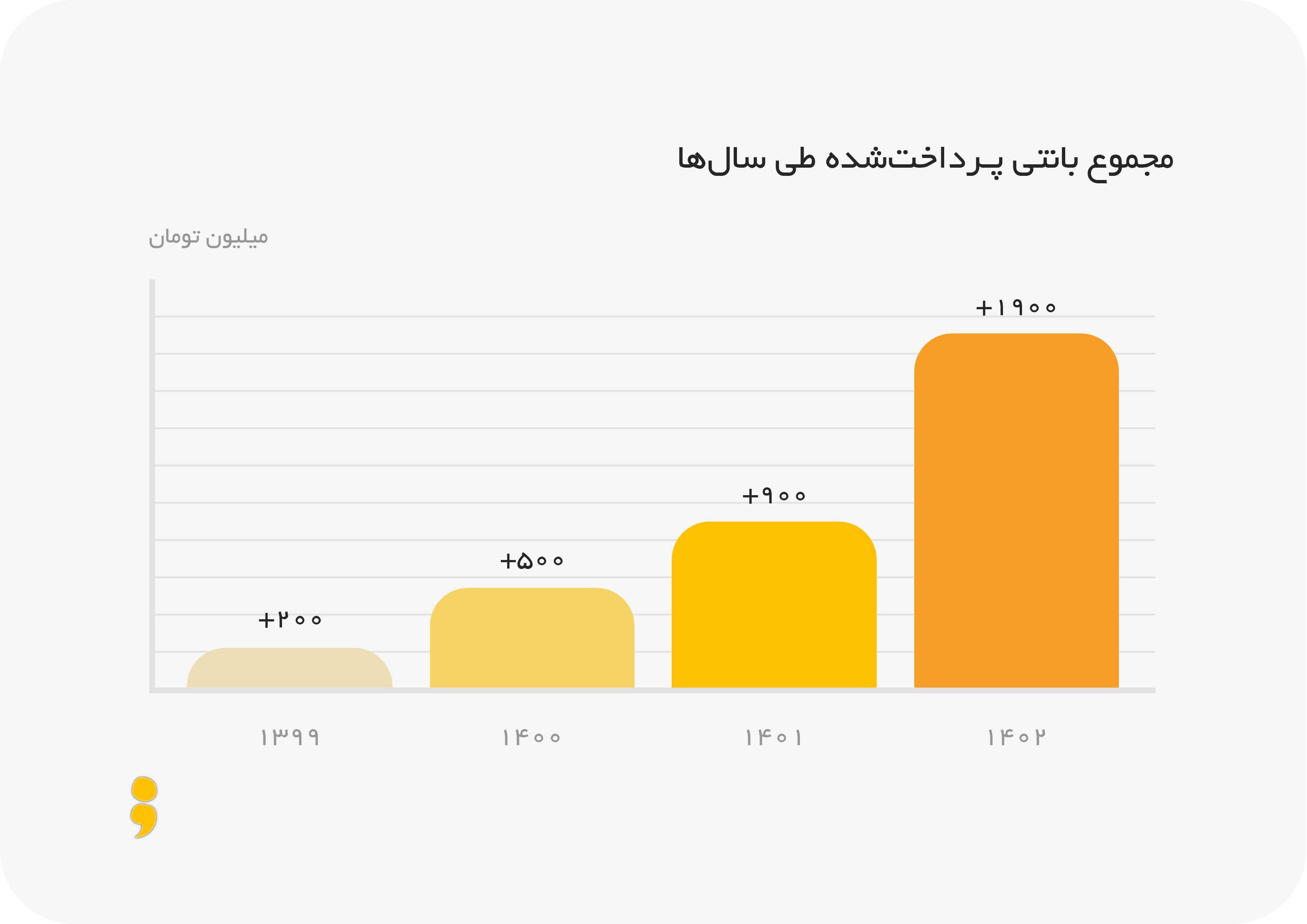

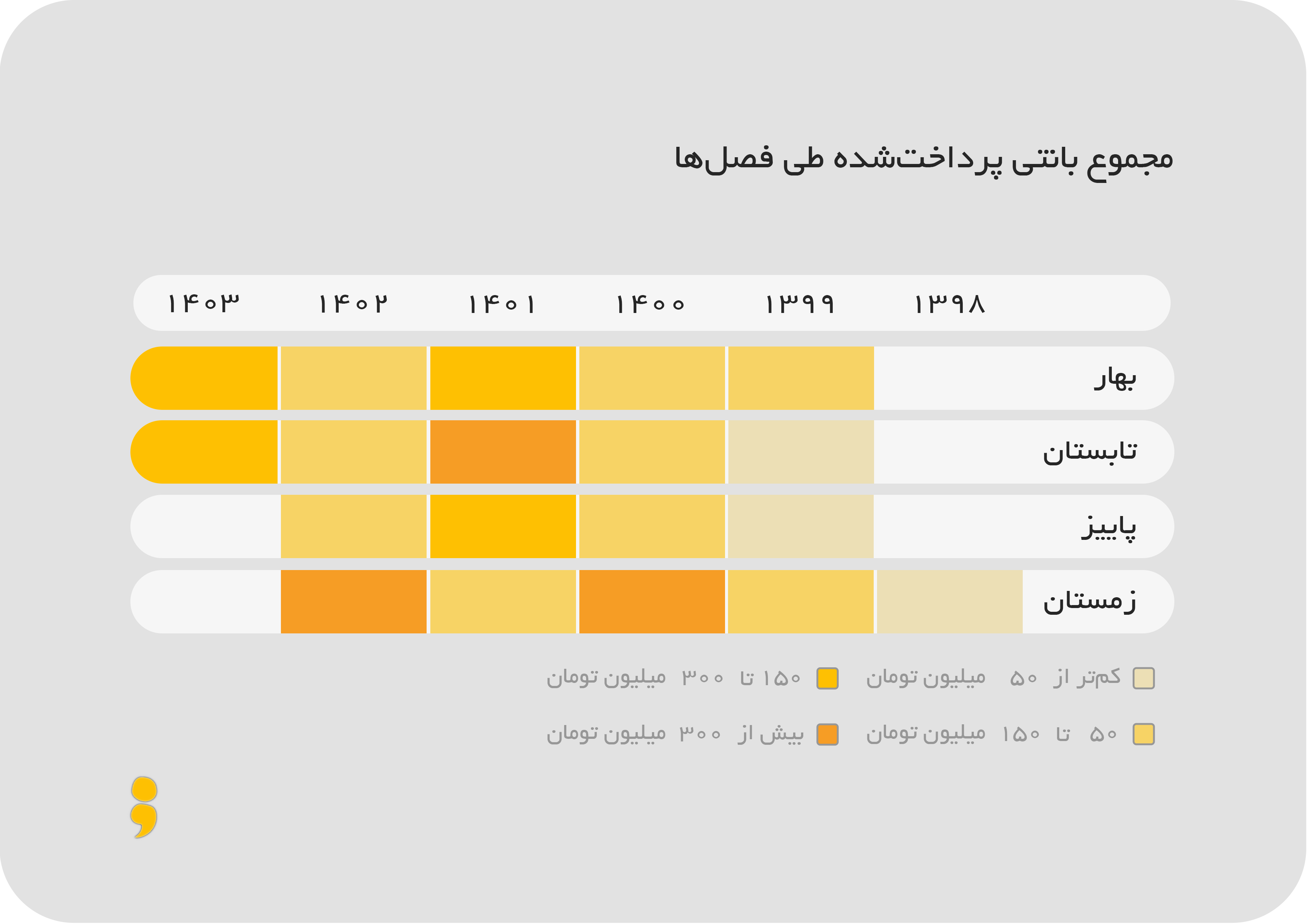

تاکنون در پلتفرم باگ بانتی راورو، با حضور فعال بیش از 400 شکارچی آسیب پذیری، نزدیک به 4500 گزارش آسیب پذیری ثبت شده و در فرآیندی قانونی نزدیک به 5 میلیارد تومان بانتی به شکارچیان آسیب پذیری پرداخت شده است.

پیشنهاد خواندنی:

نگاهی گذرا به گزارشهای آسیبپذیری در پلتفرم باگبانتی راورو (گزارش آماری)

اگر سری به صفحه ی شکارچی ها در وبسایت راورو بزنید، مشاهده می کنید که تابه حال:

چندین شکارچی درآمد بالای 100 میلیون تومان داشته اند.

بالاترین مبلغ بانتی پرداخت شده در ازای یک گزارش، 60 میلیون تومان بوده است.

افراد چه میگویند؟

مهدی مرادلو:

به نظر من قطعا امکانپذیر است که باگ بانتی بهعنوان یک شغل تماموقت برای شکارچی آسیب پذیری باشد. کسانی که باگبانتی کار میکنند، چه در پلتفرمهای باگ بانتی و چه در خارج از آنها، درآمد خوبی دارند. ولی قطعا به میزان تخصص شکارچی هم بستگی دارد. علاوهبر برنامههای باگبانتی داخل پلتفرمها، خیلی از کسبوکارها هم باگبانتی را در زیرساخت خود راهاندازی کردهاند. که شکارچیهای آسیب پذیری میتوانند روی آنها هم کار کنند. حتی بعضی کسبوکارها که برنامهی باگ بانتی ندارند هم، وقتی گزارش را بهشان میدهی، قبول میکنند. شرایط دریافت گزارش آسیب پذیری و نگاه به باگ بانتی در سمت کسبوکارها، نسبت به قبل درحال بهبود است. الان شرایط مثل سالهای قبل نیست و از گزارشهای آسیب پذیری بیشتر استقبال میشود؛ جو خیلی بهتر شده است. امنیت سایبری قبلا یک موضوع لاکچری محسوب میشد که فقط سازمانهای بزرگ داشتند. اما الان اینطور نیست و بهتر شده است. قبلا پوزیشنهای شغلی کمتری هم در حوزهی امنیت سایبری وجود داشتند که بهرسمیت شناخته میشدند. به همین دلیل خیلی از افراد، شکارچی آسیب پذیری شدن یا فعالیت در حوزهی امنیت سایبری را انتخاب نمیکردند و سراغ شغلهای دیگر میرفتند.

پیشنهاد خواندنی: گپوگفتی با پردرآمدترین شکارچی راورو در سال ۱۴۰۰؛ مهدی مرادلو (moradlooo)

آرمان محمدتاش:

برخی میدانها هستند که وقتی به باگ بانتی میآیند، آسیب پذیریهای زیادی دارند. من از روی برخی اهداف،آسیب پذیری OTP Brute Force هم پیدا کردهام. یعنی امنیت سایت در این حد ضعیف بود. اما کمکم هر میدانی که به راورو میآید، دستکم یک بار قبلش تست نفوذ شده است. و خوب این دارد به مرور بیشتر هم میشود. زمانیکه یک نفر در باگ بانتی، برای میدانی وقت می گذارد که قبلا تست شده است، مجبور است انرژی زیادی بگذارد. من بهشخصه سعی میکنم انرژیام را جایی صرف کنم که برایم بیشتر سود داشته باشد. بههمین خاطر اولویتم تست نفوذ و باگ بانتی خارجی است. درست است که باگ بانتی خارجی شامل مالیات میشود، اما باز هم سود دارد. خود من، الان کشهایم را نقد کردهام و ۲۵ درصد هم برایم مالیات خورد. ولی از نظر سود برای من ارزش داشت و سود مالیاش خیلی بیشتر بود.

تست نفوذ مزیت دیگری هم دارد و آن این است که پولش نقد است؛ یعنی زمانی که کار میکنی، نمیدانی چه آسیبپذیریهایی ممکن است وجود داشته باشند و وبسایت از نظر امنیتی چقدر آسیب پذیر است. ولی میدانی که صدرصد آسیب پذیر است. میدانی پولش نقد است و سر ماه پولت وارد حسابت میشود. ولی وقتی در باگ بانتی فعالیت میکنی، ممکن است ۲ ماه باگ نزنی، گزارشهایت داپلیکیت بخورند و ... .

الان کسانی هستند که فقط به باگ بانتی بهعنوان شغل میپردازند. شدنی هست، ولی ریسک دارد. مثلا اگر من این موقعیت را برای خودم ایجاد کنم، همهی پنتست شرکتها را کنار بگذارم و بگویم که کلا میخواهم باگ بانتی کار کنم، ریسک است. اگر بعد از 2 ماه باگی نزنم، فشار عصبی بهم وارد میشود!

همه وقتی از دور کار ما را نگاه میکنند، میگویند: " خوش به حال شما! در اتاقت پشت میزت مینشینی و با لپتاب کار میکنی! " اما فشار عصبیای که بهعنوان یک فریلنس به تو وارد میشود را نمیبینند. اگر راه سایر درآمدهایت را بسته باشی و کلا برای باگ بانتی وقت و انرژی صرف کنی، وقتی یکی دو تا گزارشت، داپلیکیت بخورد، واقعا نابود میشوی!

پیشنهاد خواندنی: گپوگفتی با شکارچی جوان راورو؛ آرمان محمدتاش (Arman_Security)

محمدحسین آشفته یزدی:

من در حال حاضر در حوزهی تست نفوذ و امنیت برنامههای تحت وب و موبایل کار میکنم. در کنارش مقداری از وقتم را به صورت پارهوقت به باگ بانتی اختصاص میدهم. البته باگ بانتی را خیلی بیشتر دوست دارم. در تست نفوذ فرقی نمی کند که چند آسیب پذیری پیدا کنی، بههرحال حقوق ثابتی دریافت میکنی. به همین دلیل فکر میکنم در تست نفوذ انگیزهی خیلی کمتری جریان دارد. من خودم گاهی از تست نفوذ لذت نمیبرم و کارکردن برایم سخت میشود.

پیشنهاد خواندنی: گپوگفتی با شکارچی؛ محمدحسین آشفتهیزدی (sec_zone64)

برنا نعمتزاده:

" آیا میشود به شکارچی آسیبپذیری بودن، بهعنوان یک شغل تماموقت نگاه کرد؟"، یکی از سوالاتی است که معمولا از من زیاد پرسیده میشود. در جواب باید بگویم: " بله، می شود آن را بهعنوان یک شغل تماموقت درنظر گرفت." کسی که این کار را به عنوان یک شغل تماموقت در نظر میگیرد، طبیعتا یک سری چالشها و مزیتها برایش دارد. یکی از مزیتهایش این است که در باگ بانتی محدودیتی در انتخاب تارگت نداریم. برعکس پن تست میتوانیم تارگتهای خودمان را انتخاب کنیم؛ هرتارگتی را میشود انتخاب کرد. و متناسب با تارگت انتخابی، شروع به تست آسیب پذیری و تست آن تارگت میکنیم تا در نهایت یک گزارش را بفرستیم. مزیت دیگرش این است که محدودیت زمانی برای انجامش نداریم و هر موقعی که بخواهیم میتوانیم این کار را انجام دهیم، چون یک کار فریلنس است. در نگاه به شکار آسیبپذیری بهعنوان یک شغل تماموقت میتوان به چالشهایی هم اشاره کرد. یکی از آنها این است که ممکن است من مدتی وقت بگذارم (مثلا ؛یک یا دوهفته) و نتوانم آسیب پذیریای پیدا و ثبت کنم. ممکن هم هست چندروز وقت بگذارم و چند آسیب پذیری خوب را گزارش بدهم. درکنارش احتمال تکراری محسوب شدن گزارش ارسالی هم هست. چون همانطور که قبلا هم به آن اشاره کردم، ما بین رقبای زیادی قرار داریم و از این جهت باید هم سرعت و هم متدولوژی خوبی داشته باشیم. نکتهای که یک هانتر باید مدنظر داشته باشد این است که سعی کند بیشتر برروی دانشش تمرکز داشته باشد، آپدیت باشد و متدولوژی شخصی خودش را داشته باشد. بداند وقتی که تارگتی را باز می کند، به سراغ چه قسمتهایی از اپلیکیشن برود و چه چیزهایی را تست کند، که به ذهن بقیه نرسیده باشد یا کمتر رسیده باشد. با این مدل پیشرفتن، نیاز به تجربه و فعالیت دارد. یعنی ممکن است چندماه اول این کار سختی بیشتری داشته باشد و بعد از آن به یک روال روتین تبدیل میشود که شخص می تواند آن را انجام دهد و شکار آسیب پذیری را بهعنوان یک شغل درنظر بگیرد .

پیشنهاد خواندنی: گپوگفتی با شکارچی آسیب پذیری تماموقت؛ برنا نعمتزاده ( bornan )

سخن آخر:

این روزها بسترهای قانونی بیشتری برای کسب درآمد از مهارت هک و شکار آسیب پذیری فراهم شده است.

در پلتفرم باگ بانتی راورو، تاکنون نزدیک به 5 میلیارد تومان بانتی به شکارچیان آسیب پذیری پرداخت شده است. اما این آمار و سایر آمار مشابه، بهتنهایی نمیتواند تضمینکنندهی درآمد از باگ بانتی باشد. کسب درآمد از این حوزه، همانند سایر شغلهای فریلنس نیز چالشهایی را به دنبال دارد. علاقه، توانمندی و پشتکار شکارچیان نیز موضوع قابلتوجه دیگری ست.

بلاگپستهای مرتبط:

پرداخت ۶۰ میلیون تومان بانتی در ازای گزارش یک حفره امنیتی، توسط راورو

قبلترها، چه سرنوشتی نصیب گزارشهای آسیب پذیری میشد؟

چگونه توانستم آسیب پذیری ۶۰ میلیون تومانی Mass Assignment را برروی وبسایت راورو کشف کنم؟