چگونه بفهمیم هر آسیبپذیری چقدر خطرناک است؟ (معرفی ۳ سنگ محک جهانی)

در مطلب «آیا هر باگی، یک باگ امنیتی ست؟» به باگها پرداختیم و گفتیم که در دنیای سیستمهای کامپیوتری، هر باگی از سیستمها که دری را برای دستکاری، تخریب و یا سرقت به روی دیگران باز کند، یک آسیبپذیری، باگ امنیتی یا حفرهی امنیتی محسوب میشود. برخی از آسیبپذیریها کمخطرترند و برخی خطرناکتر؛ برخی از آنها میتوانند امکان دسترسی مهاجم به حساب کاربری سایر کاربران را برای مهاجم فراهم کنند، برخی میتوانند موجب دسترسی مهاجم به تمامی دادههای کسبوکار شما، اطلاعات مشتریان و... شوند، برخی میتوانند امکان از کار انداختن سامانهی شما را برای مهاجم فراهم سازند، برخی میتوانند مهاجم را به صفحهی انتشار مطالب برسانند و به او اختیار انتشار مطالب دلخواه در صفحات وبسایت شما را دهند و ...

آنچه که در این بلاگپست خواهید خواند:

• چگونه میتوان شدت خطر هر آسیبپذیری را فهمید؟

• سنگ محکهای جهانی برای ارزیابی میزان خطر و ارزشمندی هر آسیبپذیری

• سیستم امتیازدهی CVSS

• ردهبندی ده آسیبپذیری Owasp

• ردهبندی VRT

• راورو بر چه اساسی عمل میکند؟

چگونه میتوان شدت خطر هر آسیبپذیری را فهمید؟

زمانی که صحبت از آسیبپذیری میکنیم، باید به این موضوع توجه کنیم که آسیبپذیریها از نظر میزان خطری که برای سامانهها ایجاد میکنند، یکسان نیستند. اما چگونه میتوان فهمید که هر آسیبپذیری تا چه میزان خطرناک است؟ در میان آسیبپذیریهای مختلف، کدام آسیبپذیریها خطرناکترند؟ معیارها، استانداردها،آمار و فرمولهایی وجود دارند که بتوانیم به کمک آنها میزان خطر و ارزشمندی هر آسیبپذیری را بهتر بفهمیم؟

سنگ محکهای جهانی برای ارزیابی میزان خطر و ارزشمندی هر آسیبپذیری

دو راه کلی برای کشف میزان خطر هر آسیبپذیری وجود دارد. اگر بخواهیم آسیبپذیری را بر اساس پارامترهایی مشخص امتیازدهی کنیم سیستم امتیازدهی CVSS میتواند راهگشا باشد. راه دیگر جستوجوی آسیبپذیری در لیست آسیبپذیریها و یافتن موقعیت آن در ردهبندیهای معتبر است. سیستم امتیازدهی CVSS امتیاز آسیبپذیری بر اساس پارامترهای مشخصی را ارائه میکند اما ردهبندیها صرفا دید کلی نسبت به آسیبپذیریهای پرخطر میدهند.

ما در این بلاگپست، به معرفی سه سنگ محک کمکی برای آشنایی شما با نحوهی ارزیابی آسیبپذیریهای مختلف میپردازیم:

ردهبندی ده آسیبپذیری Owasp که بر اساس فراوانی آسیبپذیریها، ده آسیبپذیری را ردهبندی میکند.

سیستم امتیازدهی CVSS که فرمولی را برای محاسبهی امتیاز در شدت خطر ایجاد شده برای سامانه ارائه میکند.

و ردهبندی VRT که به ارائهی لیستی از آسیبپذیریهای پرخطر به ترتیب شدت خطر آنها میپردازد.

ردهبندی ده آسیبپذیری Owasp

پروژهی Owasp نیز معتبرترین مرجع ردهبندی آسیبپذیریهاست و میتواند در یافتن رتبهی هر آسیبپذیری از نظر رایجبودن و خطرناکبودن کمک کند. این پروژه در سال ۲۰۰۱ با هدف ارائهی متدلوژیهای بهروز در حوزهی امنیت وباپلیکیشن و ایجاد مرجعی برای معرفی آسیبپذیریهای موجود در بین وبسایتهای فعال در سراسر جهان راهاندازی شده است. تاکنون نیز راهکارهای مختلفی را برای امنترکردن وبسایتها و آموزش نحوهی پیشگیری از وقوع رخدادهای سایبری، ارائه کرده است. Owasp هر ۴ سال، ردهبندیای را از ۱۰ آسیبپذیریای که بیشتر بروز پیدا کردهاند، ارائه میکند که به Owasp Top10 مشهور است. آخرین Owasp Top10 منتشرشده در سال ۲۰۲۱ ارائه شده است، بر اساس اطلاعات جمعآوریشده از ۴۰ سازمان همکار Owasp بوده است.

سیستم امتیازدهی CVSS

سیستم CVSS کاری به اصلونصب هر آسیبپذیری ندارد. بلکه فرمولی ارائه میکند که به کمک آن میتوان شدت خطر هر آسیبپذیری را تشخیص داد. پارامترهایی موجود در فرمول CVSS برای امتیازدهی به آسیبپذیری عبارتند از:

• Attack Vector یا روش حمله

• Access Complexity یا پیچیدگی دسترسی

• Privileges Required یا الزام مجوز دسترسی

• User Interaction یا تعامل با کاربر

• Scope یا بخش مورد هدف

• Confidentiality یا محرمانگی

• Integrity یا یکپارچگی

• Availability یا دسترسپذیری

با مشخص نمودن هر یک از موارد بالا برای یک آسیبپذیری موردنظر، امتیازی از بازهی از ۰ تا ۱۰ برای آن حاصل میشود که شدت خطر آن آسیبپذیری را مشخص میکند. در بلاگپست «ماشین حساب CVSS راورو (قسمت اول)» به تعریف اختصاصیتر برای هر کدام از این پارامترها پرداختهایم.

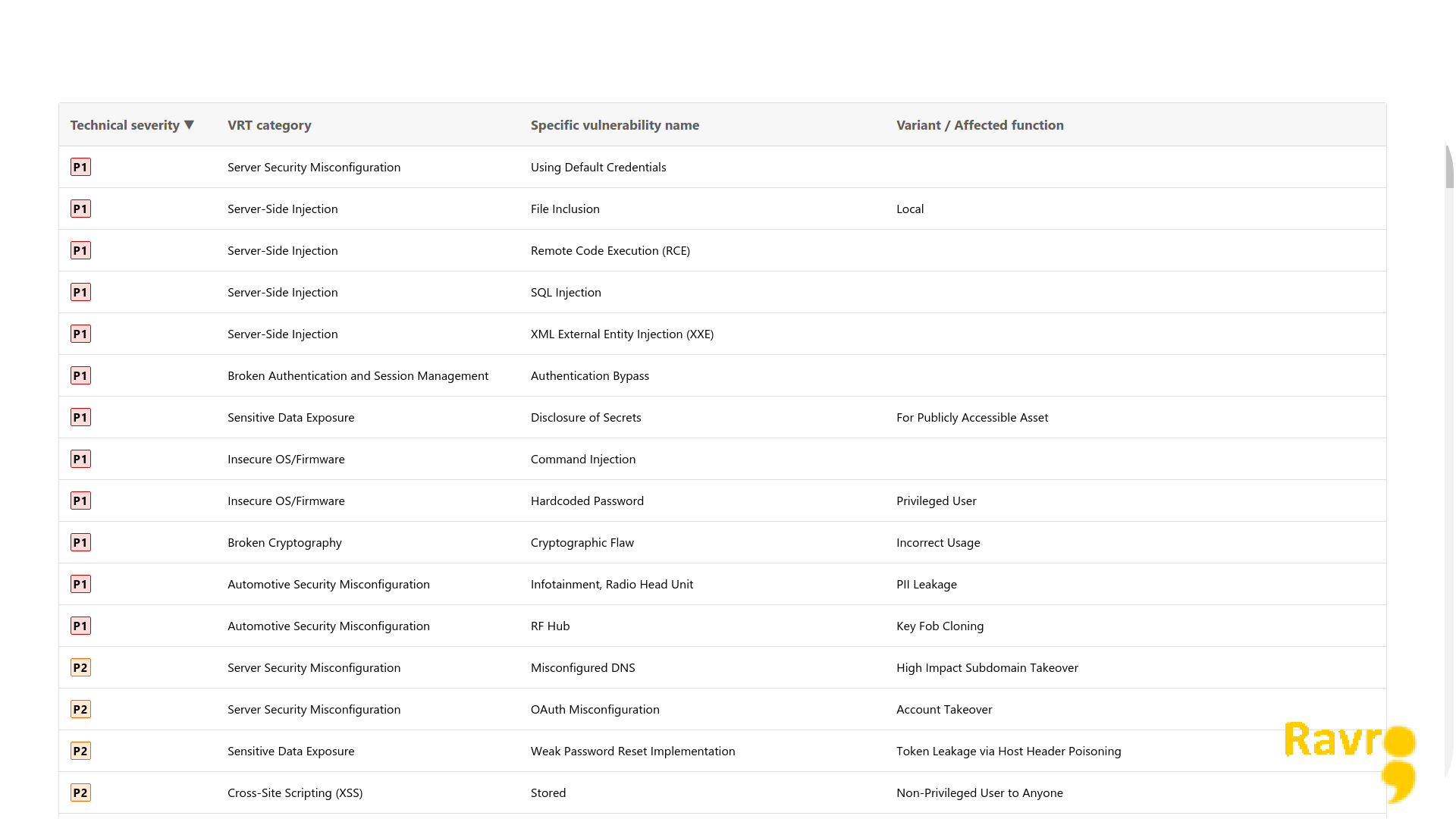

ردهبندی VRT

روش دیگر برای کشف میزان اهمیت و ارزش یک آسیبپذیری از نظر شدت خطر، ردهبندی Vulnerability Rating Taxonomy یا به اختصار VRT است که توسط پلتفرم باگبانتی Bugcrowd ارائه شده است. این ردهبندی به صورت متنباز است. پژوهشگران آسیبپذیری میتوانند دربارهی رتبهي هر آسیبپذیری بادلیل اظهارنظر کنند. تیم ارائهدهندهي VRT طی جلسات منظم و عموما هفتگیای که برگزار میکند، آخرین پیشنهادها را ارزیابی و در صورت لزوم لیست VRT را بهروزرسانی میکند.

در VRT آسیبپذیریها بیشتر بر اساس شدت خطر آنها در پنج ردهی P4، P3، P2، P1 و P5 رتبهبندی میشوند. در دو سر این ردهبندی، P1 خطرناکترین و رایجترین آسیبپذیریها و P5 کمخطرترین و نامتداولترین آسیبپذیریها هستند. این ردهبندی به صورت متنباز بوده و پژوهشگران آسیبپذیری میتوانند دربارهی رتبهي هر آسیبپذیری با دلیل اظهارنظر کنند و تیم ارائهدهندهي VRT طی جلسات منظم و عموما هفتگیای که برگزار میکند، آخرین پیشنهادها را ارزیابی و در صورت لزوم لیست VRT را بهروزرسانی میکند.

راورو بر چه اساسی عمل میکند؟

ما در راورو به استانداردها و ردهبندیهای جهانی پایبندیم و تلاش میکنیم تا عملکرد خود را براساس معیارها و فرمولهای بهروز جهانی ارائه نماییم. "میزان شدت خطر هر آسیبپذیری" عاملی مهم در تعیین ارزش آن آسیبپذیری ست. در باگبانتی نیز، این عامل مهم در تعیین ارزش آسیبپذیریها درنظر گرفته شده است. در فرمول محاسبهی ارزش آسیبپذیری در راورو ضریبی برای امتیاز کسبشده از سیستم امتیازدهی CVSS اختصاص داده شده است. در بلاگپست «ماشین حساب CVSS راورو (قسمت اول)» میتوانید در اینباره بیشتر بخوانید. در راورو، میدانها نیز هنگام ثبت هدف میتوانند از بین دستهبندیهای VRT مشخص میکنند که گزارش کدام نوع از آسیبپذیریها را مایلند از شکارچیان دریافت کنند. در بلاگپست «چگونه میتوانم در پنل میدان در پلتفرم راورو، یک هدف ثبت کنم؟ (راهنمای گامبهگام)» میتوانید در این باره بیشتر بخوانید.

سخن آخر

در این بلاگپست به معرفی استانداردها، ردهبندیها و فرمولهای ارائهشده توسط منابع و مراجع امنیتی معتبر در سطح جهان پرداختیم تا به شما معیاری را ارائه کنیم که هنگام مواجهه با آسیبپذیریهای مختلف، بتوانید به کمک موارد بیانشده میزان خطر و ارزشمندی آسیبپذیریها را بسنجید. حالا شما مسلح به سنگهای محکی برای ارزیابی آسیبپذیریها هستید که در مواجهه با هر آسیبپذیری میتوانید از آنها کمک بگیرید.

شما طرفدار کدام روش هستید؟